Шахраї кличуть на роботу в Google, Apple чи Louis Vuitton: Work.ua розкриває незвичну схему

Цей різновид шахрайства завдає шкоди не лише шукачам, а й зазіхає на безпеку роботодавців

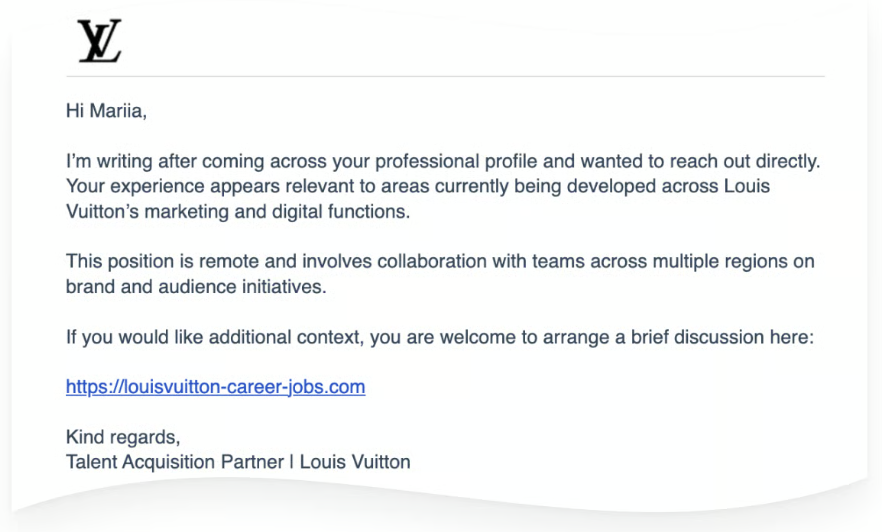

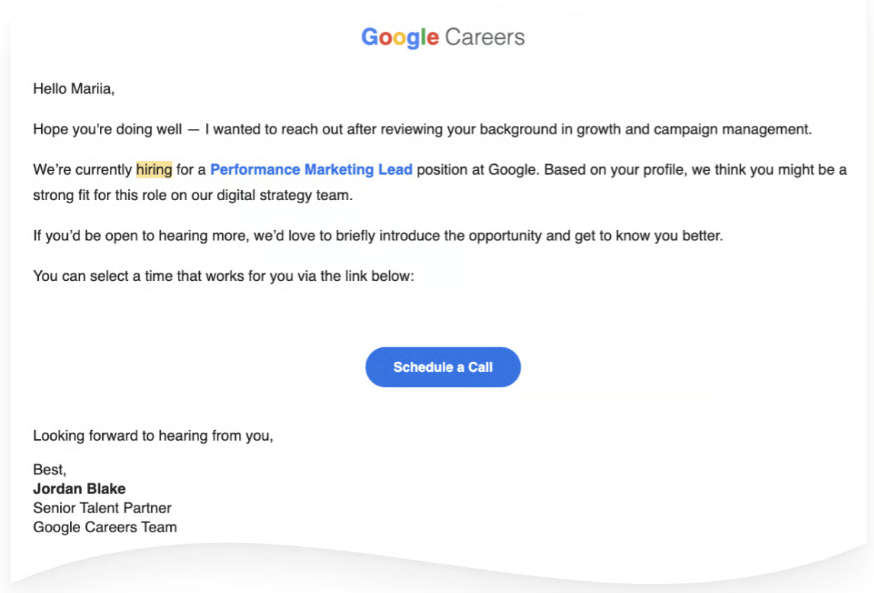

Ззовні все виглядає так: рекрутер відомої компанії нібито знайшов ваш профіль і хоче обговорити можливості співпраці. На перший погляд, усе видається безпечним, адже розсилка не скидається на бездумний спам. До людини звертаються на імʼя та пропонують роботу, що відповідає її профілю. Та й логотип відомого бренду додає впевненості. Крім того, користувачу не пропонують нічого підозрілого — лише перейти за посиланням на карʼєрну сторінку компанії, щоб забронювати час для зідзвону з рекрутером. Одним словом: занадто добре, щоби бути правдою. Work.ua розкриває суть шахрайської схеми.

Чого насправді хочуть шахраї

У кожному листі є посилання на «карʼєрну сторінку» або кнопка «Schedule a Call», «Book a Call» тощо. Після переходу на неї користувач через ланцюжок посилань потрапляє на сторінку, яка імітує звичні інструменти найму: календар для запису на дзвінок (на кшталт Calendly) або кар’єрний сайт компанії. Далі для підтвердження зустрічі чи продовження процесу пропонують увійти через Google або інший акаунт. Тут і відбувається фішинг даних.

Шахраїв цікавлять:

- Google-акаунти (особливо робочі, Google Workspace);

- бізнес-акаунти в Meta (Facebook).

Із цими даними зловмисники можуть:

- запускати рекламу із чужих акаунтів за кошти власника;

- використовувати акаунти як точку входу для подальших атак;

- продавати доступи іншим злочинцям.

Чому ці дані цінні

Шахраї не просто так пишуть диджитал-спеціалістам і маркетологам. Це саме ті співробітники, що мають доступ до бізнес-акаунтів компанії, у якій працюють. Якщо сторонні люди дістають доступ до робочого акаунту в Google, вони проникають всередину організації: бачать листи, документи, мають доступ до платних сервісів. І, звісно ж, після цього вони можуть займатися шахрайством від імені компанії.

Другий важливий аспект, який їх цікавить — це Meta бізнес-акаунт. Адже до рекламного кабінету прив’язані картки та бюджети компанії. Шахраї просто запускають свою рекламу, а гроші списуються з рахунку власника. І зазвичай це реклама чогось геть нелегального. Тож ця схема небезпечна й досить унікальна тим, що кінцевою ціллю є саме роботодавець.

Що ще варто знати про схему «елітного шахрайства»

Як пише у своїй колонці фахівець із кібербезпеки Брендон Мерфі, особливо цікавою цю атаку робить те, що вона перебуває в активній розробці.

«Ми спостерігали, як зловмисники із часом удосконалювали та коригували свою тактику й методи, розвиваючись, щоб уникнути виявлення», — пояснює він.

Ще один аспект, на який звернув увагу Брендон Мерфі: шахраїв цікавлять передусім корпоративні гугл-акаунти. Звичайні електронні пошти мають наприкінці стандартну частину «@gmail.com». Якщо вводити таку адресу на фішинговому сайті, система видає помилку та просить використовувати бізнес-імейл. Наприклад, той, що закінчується на «@work.ua». Це ще раз доводить: у цій схемі метою є саме інфраструктура компаній та рекламні кабінети Meta.

Спільним є також те, що в усіх випадках шахрайства зловмисники надсилають листи від імені всесвітньо відомих компаній: Uber, Disney, Mastercard і ще біля 30 різних варіантів. Переважно повідомлення написані англійською мовою, але шахраї використовують також іспанську, шведську тощо.

На що звертати увагу, щоб не стати жертвою шахрайства

Підступ цієї схеми полягає в тому, що, на перший погляд, усе скидається на справжній процес найму. Холодні контакти, листи від незнайомих користувачів, прохання зустрітися онлайн — усе це притаманно рекрутингу. Але ось на що варто звернути увагу, щоб відрізнити справжніх рекрутерів від шахраїв:

- Чи пояснює менеджер із найму, де саме знайшов ваші контакти. Одна справа, коли вам пропонують вакансію у відповідь на резюме, розміщене на Work.ua або ж пишуть у LinkedIn, де ви описали свої навички та карʼєрний шлях. Якщо ж співрозмовник не пояснює, де взяв вашу пошту та які саме навички його зацікавили — це видається підозрілим.

- Чи пише рекрутер з офіційної пошти. Справжні рекрутери, а тим паче з великих компаній, писатимуть із корпоративної пошти. У випадку нашої колеги листи приходили із сумнівних доменів, які ніяк не стосуються Louis Vuitton чи Apple.

- Чи дотримана логіка процесу. Нормальний процес найму починається з ознайомлення з вакансією та резюме обома сторонами. Пропозиція забронювати дзвінок без опису посади, обовʼязків та інших важливих деталей мусить насторожити.

І памʼятайте базове правило: не переходити за сумнівними посиланнями й тим паче не вводити логін і пароль після переходу з листа. Якщо відома компанія пропонує вам роботу, краще вручну через пошук зайти на її карʼєрну сторінку та податися на вакансію там.

Що робити компаніям

Фейковий найм неминуче кидає тінь на справжніх роботодавців. Найперше на тих, чиї бренди використовують шахраї. Але страждає і ринок праці як такий, бо шукачі починають ставитися до пропозицій роботи з підозрою, не відповідають на листи та не додають номери телефонів у резюме. Найкраща протидія цьому, на нашу думку, — формування культури найму. Адже базові правила ділової комунікації вже є своєрідною протидією шахрайству:

- У листах кандидатам вказуйте, де взяли їхні контакти та чому зацікавилися їхньою кандидатурою.

- Описуйте вакансію без абстрактних формулювань, із чіткими обовʼязками та вимогами.

- За можливості, використовуйте бізнес-імейли.

Work.ua закликає бути обачними, адже ціль шахраїв у цьому випадку — саме компанії. Попередьте співробітників про цю схему, адже обережність ніколи не буває надмірною.