Креативний фішинг: повний перелік типів шахрайських листів

У більшості випадків співробітники припускаються помилок, бо бояться підвести компанію або виглядати некомпетентними, ігноруючи «терміновий запит» керівництва чи держструктур

Багато хто отримував листи про «прострочений SSL», «терміновий запит від СБУ», «негайне поновлення договору» або навіть про те, що «все буде підірвано». Частина з них настільки недолуга, що мимоволі усміхаєшся. Частина зроблена значно хитріше й уже змушує придивитися уважніше. Служба кібербезпеки De Novo розбирає найпоширеніші випадки фішингу та «листи щастя» від креативних шахраїв.

У вас мало часу! Рятуйтеся!

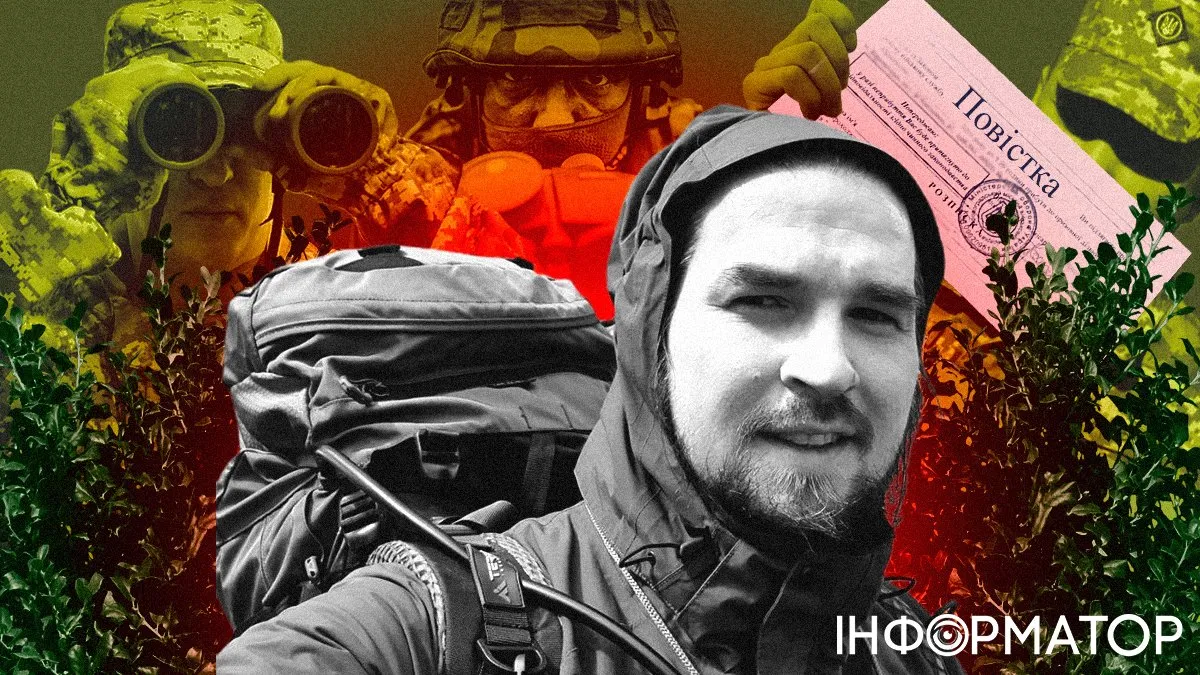

Один із найагресивніших сценаріїв фішингу — це спроба зупинити роботу офісу через прямі погрози терактами. Зловмисники грають на найболючіших темах війни й особистого відчаю. Такий тип фішингу ми для себе визначили як «психологічний терор під маскою особистої трагедії». Листи від відправників із вигаданими іменами, які представляються ветеранами, що нібито втратили все. Вони використовують жахливо детальні формулювання: «ми протягом двох тижнів замінували понад 1000 об'єктів цивільної інфраструктури, й сьогодні ми почнемо підривати адміністративні будівлі». У тілі листа є навіть фото саморобних вибухових пристроїв, що має додати ваги повідомленню.

Серед авторів таких фішингових листів — персонажі з дивними іменами. Так, пишуть «українські» військові: Гремислав, Звенімір, Людіслав, Звенігор, Немір, Євстафій, Доброслав і Богуслав. Складається враження, що спамери вирішили додати креативу.

У текстах згадуються й конкретні адреси — від посольств іноземних держав до шкіл та телеканалів (правда, часто ці адреси далеко не завжди збігаються з реальним розміщенням об’єктів). Особливу увагу приділяють опису небезпеки, щоб залякати співробітників. Наприклад, в одному з листів автор детально описував загрозу та конструкцію саморобного вибухового пристрою (СВП). Мета таких атак — в створенні психологічного тиску й атмосфери паніки.

Цікаво, що попри «патріотичну» або «протестну» риторику ці листи часто надходять з «екзотичних» (ймовірно, зламаних) закордонних доменів, що одразу видає їхню справжню сутність. Також ознакою фішингу є те, що листи з погрозами, які приходять на різні поштові скриньки, не надто відрізняються за змістом. Формулювання змінені мінімально. Але це видно лише якщо порівняти одразу кілька листів, які надходять на різні поштові скриньки співробітників.

Звернення державних органів або запити від СБУ

Коли «терор» не дає результату, фішери змінюють вектор, імітуючи запити від держструктур.Зафіксовано листи, надіслані нібито від «Центрального управління СБУ». Зловмисники використовують строгий канцелярський стиль і прямі вимоги.

Найбільша небезпека тут прихована в прикріплених файлах. Лист супроводжується архівом із назвою «Запит СБУ.rar». Розрахунок тут на те, що співробітник поквапиться відкрити вкладення, щоб ознайомитися з документами. Насправді всередині архіву, як правило, знаходиться шкідливий код, що дає хакерам доступ до робочої станції. Це класичний приклад цільового фішингу (spear phishing), націленого на юристів, бухгалтерів або топменеджмент, тобто людей які звикли працювати з офіційною кореспонденцією.

Імітація сервісних сповіщень

Паралельно з «гучними» погрозами триває тиха облога технічного персоналу через імітацію сервісних сповіщень. У хмарному бізнесі робота з доменами та SSL-сертифікатами — це щоденна рутина, і саме тут зловмисники розставляють свої пастки. Ми отримали серію фішингових листів, що мімікрують під сповіщення від провайдерів: «Ваш сертифікат для denovo.com.ua.globalssl.org закінчився» або «Хостингові послуги для denovo.com.ua закінчаться 22.10.2024». Листи виглядають професійно. Вони містять таблиці з цінами, логотипи та попередження.

Кнопки «Поновити зараз» можуть вести на фальшиві платіжні сторінки, де метою є крадіжка, наприклад, корпоративних облікових записів. Підступність цих атак у тому, що вони приходять у моменти високого навантаження адмінів, коли перевірка адреси відправника (наприклад, noreply@hosting-seo.org) здається витрачанням часу.

Внутрішня мімікрія та захоплення облікових записів

Є листи, які маскуються під внутрішні системні сповіщення нашої власної компанії. Зловмисники створюють розсилки, які, на перший погляд, виглядають як стандартні повідомлення від ІТ-департаменту або поштового сервера: «Your password expires on 27.11.2025» або «You have 6 messages pending to your mailbox».

Використання англійської мови в таких сповіщеннях — поширена практика в ІТ-середовищі, що допомагає листам «розчинитися» серед сотень інших повідомлень. У цих фішингових листах використовують тактику створення штучного дефіциту часу, наприклад пишуть про терміновість дій.

Розрахунок на те, що наляканий втратою важливих листів співробітник натисне на «Release Pending Mail», потрапить на фальшиву форму входу в пошту та добровільно передасть свій логін і пароль хакерам. Зловмисники шукають не стільки пролом у системі кібербезпеки, скільки розраховують на послаблену увагу співробітників. Найкращим захистом у цьому разі залишається культура здорового скептицизму. Якщо «підрозділ безпеки» пише вам із сайту японського магазину запчастин, а «СБУ» надсилає документи у форматі .rar або .zip — вірити цьому не треба.

Як від цього захиститися?

Рекомендації які надає відділ інформаційної безпеки:

- Не переходьте за сумнівними посиланнями з повідомлень, месенджерів чи електронної пошти

- Не вводьте особисті або банківські дані на сторонніх сайтах;

- Видаляйте підозрілі повідомлення

- Завжди перевіряйте інформацію тільки на офіційних ресурсах: сайті, застосунку або зателефонуй на номер телефону, зазначений на офіційному сайті

- Також не відкривайте вкладення що містяться в листах від невідомих підозрілих адресантів.