Війна в Україні

СУМАРНІ ОРІЄНТОВНІ ВТРАТИ ПРОТИВНИКА НА 1568 ДЕНЬ.

Дядя Жора - Випускний

Зараз слухають і кайфують - прем'єра кліпу

Останній дзвоник, щирі посмішки, сльози радості, обійми друзів і перший крок у доросле життя. Ця пісня про спогади, які назавжди залишаться з нами, та про нові мрії, що тільки починаються.

ТОП-7 КРАЇН СВІТУ З НАЙБІЛЬШОЮ КІЛЬКІСТЮ БІЖЕНЦІВ З УКРАЇНИ

з офіційним статусом захисту, у тисячах людей, за даними Google

Курс валют на сьогодні

Що слухає Україна

10 найпопулярніших пісень за даними Apple Music

Ціни на пальне у мережевих АЗС України

ТОП-5 ПОЛІТИКІВ УКРАЇНИ З НАЙВИЩИМ РЕЙТИНГОМ

SOCIS - березень 2026

ТОП-7 найдорожчих компаній світу

за версією Brand Finance та Interbrand

Актуальний курс кріптовалют

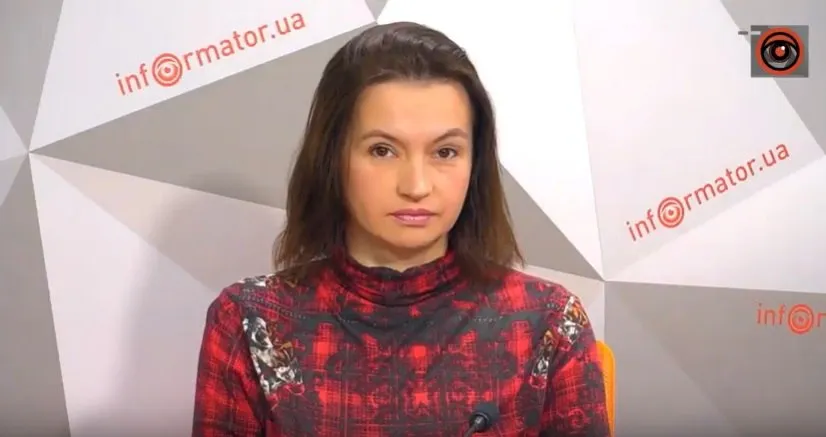

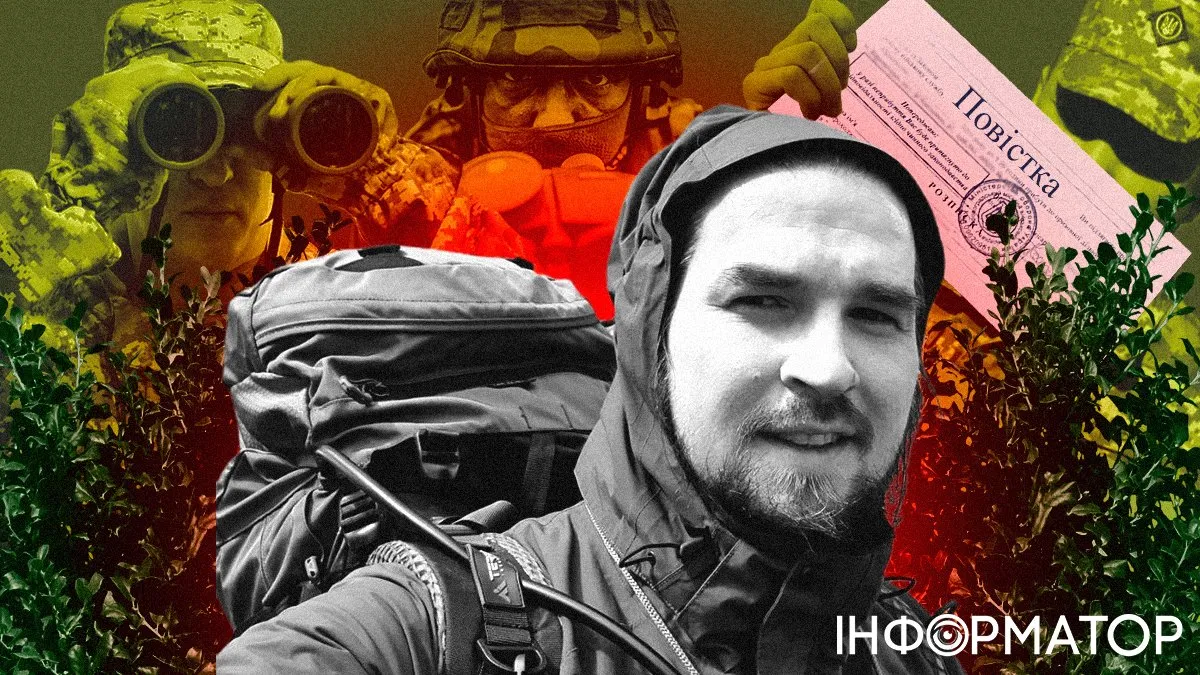

Як Ігор Рець вижив на стежці ухилянтів із Закарпаття в Румунію

Кореспондент Інформатора забрався на високогір'я Карпат і прожив тиждень у притулку для туристів, щоби взяти інтерв'ю у ухилянтів; на шляху він зустрів прикордонників, військкомів із Хуста, а також численні порушення закону

ТОП-10 найпотужніших економік світу

За даними Світового банку

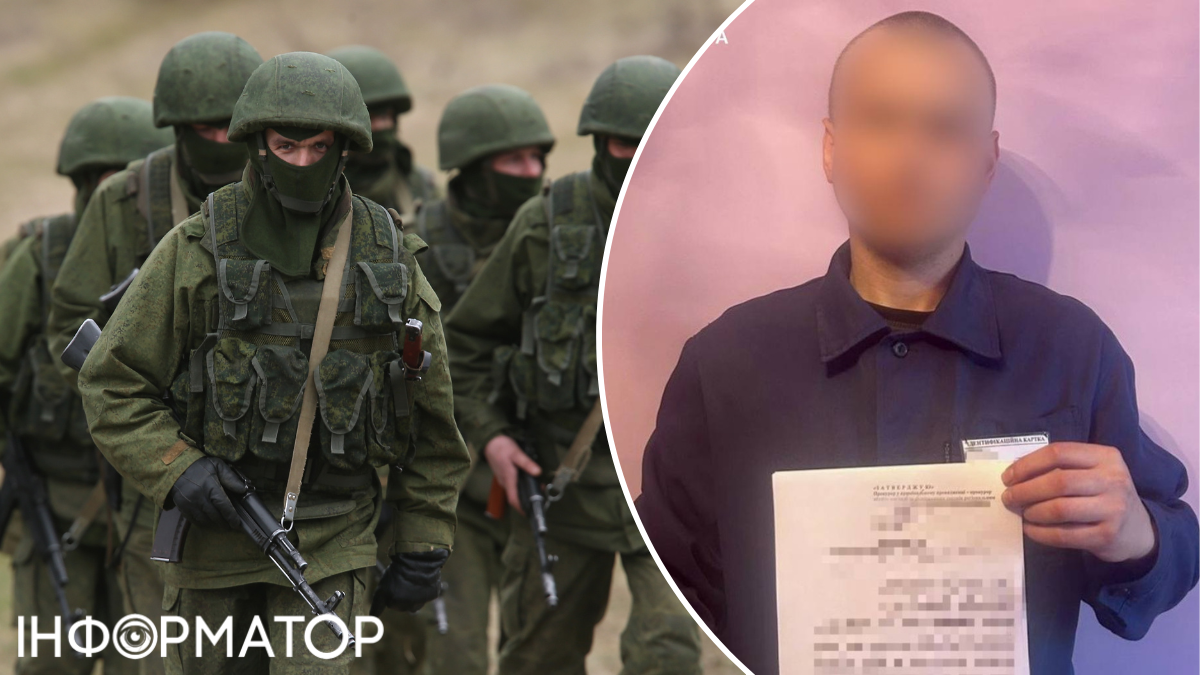

У Польщі затримали групу російських хакерів-шпигунів, які атакували дипустанови країн ЄС та НАТО

Хакери доклали чимало зусиль, щоб залишитися непоміченими, поки їхня жертва не завантажить інфікований файл. Вони використовували JavaScript для декодування інфікованого файлу під час відкриття веб-сторінки

Російські хакери запустили масштабну шпигунську кампанію проти міністерств закордонних справ і дипломатичних установ у країнах НАТО, Європейському Союзі та Африці.

Про нову кібератаку хакерів повідомило головне агентство з кібербезпеки Польщі.

Зазначається, що ця кампанія пов’язана хакерською групою Nobelium, також відомою як APT29 або BlueBravo. Вона несе відповідальність за декілька резонансних інцидентів, включаючи атаку на ланцюжок поставок SolarWinds у 2020 році, що вплинуло на тисячі організацій у всьому світі та призвело до низки витоків даних.

Під час війни в Україні Nobelium здійснював кібератаки на українську армію, політичні партії, а також на міжнародні уряди, аналітичні центри та некомерційні організації.

Нова шпигунська кампанія

Під час останньої кампанії афілійовані з росією шпигуни надсилали фішингові електронні листи, видаючи себе за посольства європейських країн, певним співробітникам. Вони долучали шкідливе посилання або у тілі повідомлення, або у вкладеному PDF-файлі.

Посилання вело на скомпрометований веб-сайт, який містив хакерський підпис EnvyScout, що дозволяло хакерам скинути шкідливі файли на цільовий комп’ютер.

Хакери доклали чимало зусиль, щоб залишитися непоміченими, поки їхня жертва не завантажить інфікований файл. Приміром, вони використовували JavaScript для декодування шкідливого файлу під час відкриття веб-сторінки. Потім вони демонстрували повідомлення на веб-сайті, щоб змусити жертву подумати, що вона завантажила правильний файл.

У своїх попередніх атаках Nobelium здебільшого використовував файли .zip або .iso для доставки зловмисного програмного забезпечення. Під час останньої атаки група також використовувала файли .img.

Коли користувачі відкривають файли .iso або .img на комп’ютері з Windows, вони відображаються як звичайні файли й комп’ютер не попереджає користувачів про те, що вони завантажили ці файли з Інтернету — це полегшує поширення зловмисного програмного забезпечення, зазначають у звіті.

"Мета публікацій полягає в тому, щоб стягнути додаткові витрати на операції проти країн-союзників і забезпечити виявлення, аналіз і відстеження активності постраждалих сторін і ширшої індустрії кібербезпеки", - йдеться у матеріалі Politico.

Нагадаємо, українські активісти зламали пошту головному хакеру рф. Крім того, проросійські хакери влаштували хвилю кібератак на Італію.

Підписуйтесь на наш Telegram-канал, щоб не пропустити важливі новини. За новинами в режимі онлайн прямо в месенджері стежте на нашому Telegram-каналі Інформатор Live. Підписатися на канал у Viber можна тут.

Останні новини

НАБУ та САП викрили розкрадання запчастин для бронетехніки на 350 млн грн

Маріупольський порт - все. Азов показав епічні кадри розгрому російської логістики

Це вигідно не Києву та не Варшаві - в МЗС дали Польщі пораду щодо історичних суперечок

Від Донбасу до Криму - де мідлстрайки руйнують тил Росії. Мапа, яку не покажуть Путіну

Вигулювала без намордника - бухгалтерку Укрнафти оштрафували, бо її пес напав на хлопчика в ліфті

ВАКС стягнув активи начальника Кременчуцького ТЦК - квартира та автівки на майже 3 млн грн

Олена Тополя витратила вдесятеро більше, ніж отримала через єВідновлення - Дають гроші, якщо пошкодження критичні

Водій Mercedes врізався у цистерну на АЗС БРСМ-Нафта - суд обрав покарання

Туск відповів на чутки про закриття аеропорту для Зеленського

Довоювалися до ручки - в Росії планують змусити літніх людей працювати, щоб закрити дефіцит робітників

Київська поліція визволила 12 людей із трудового полону на лісопильні Житомирщини

Уродженець Донбасу воював проти ЗСУ на Харківщині - справу держзрадника передано до суду

Популярне

Від Донбасу до Криму - де мідлстрайки руйнують тил Росії. Мапа, яку не покажуть Путіну

Сили оборони України з травня 2026 року системно б'ють безпілотниками середньої дальності по логістиці окупантів від Приазов'я до кримських маршрутів, це дає відчутні результатиОлена Тополя витратила вдесятеро більше, ніж отримала через єВідновлення - Дають гроші, якщо пошкодження критичні

Співачка розповіла, що саме відшкодувала держава після того, як російська ракета рознесла їхнє із екс-чоловіком житло

Водій Mercedes врізався у цистерну на АЗС БРСМ-Нафта - суд обрав покарання

Вантажівка на АЗС БРСМ-НАФТА у Чутовому не витримала безпечний інтервал і врізалася у фуру DAF із цистерною - суд призначив штраф

Уродженець Донбасу воював проти ЗСУ на Харківщині - справу держзрадника передано до суду

Мешканець Донеччини уклав контракт із армією РФ, служив на Луганщині та Харківщині і потрапив у полонРосіяни не змогли закріпитися в Родинському, бої під Покровськом тривають - військовий Мучной

Військовий Мучной описав обстановку в Родинському, там окупанти розосереджені, маневрують малими групами, але сталої лінії утримання не встановилиЖурналіст Інформатора

Гроші в хату. 30 тисяч нових клієнтів-ВПО почали тиснути на ринок нерухомості

Colin's під загрозою виходу з України - слідом за Reebok, Koton та SuperStep

SkyUp почала скорочувати рейси та звільняти персонал - українські авіакомпанії повідомляють про системну кризу

Добрі новини

Тепер усі закордонні SWIFT-платежі в monobank без комісії

Раніше в середньому SWIFT-переказ в monobank коштував користувачам десь 1000 грн комісіїРоботодавці можуть приєднатися до проєкту "Досвід має значення" - покрокова інструкція

Держслужба зайнятості пояснила бізнесу, як долучитися до проєкту для пошуку фахівців 50+ через стажування та спрощену форму реєстраціїЯк відновити батьківські права через суд - покрокова інструкція від Мінюсту

Мінюст пояснив, які документи потрібні для судового відновлення прав батьків і що враховує суд при ухваленні рішенняПродаємо авто через Дію - перелік необхідних документів

Головний сервісний центр МВС пояснив, які електронні документи потрібні для продажу транспортного засобу в застосунку та що робити зі старим свідоцтвом

Зарплата військових - в Міноборони створили онлайн-калькулятор

Посадовий оклад, "бойові" та одноразові допомоги: Мінюст пояснив, з чого формується дохід захисників і з якого дня починається обчислення виплатВійськовий оглядач

Маріупольський порт - все. Азов показав епічні кадри розгрому російської логістики

Від Донбасу до Криму - де мідлстрайки руйнують тил Росії. Мапа, яку не покажуть Путіну

Росіяни не змогли закріпитися в Родинському, бої під Покровськом тривають - військовий Мучной

Новини столиці

Вигулювала без намордника - бухгалтерку Укрнафти оштрафували, бо її пес напав на хлопчика в ліфті

Київська поліція визволила 12 людей із трудового полону на лісопильні Житомирщини

Продавав військовим автівки з повітря - у Києві спіймали 18-річного спритника

Несли білі троянди та лілії - у Києві простилися з 12-річним Грішею, загиблим у ДТП на Чоколівці

Еволюція захисту: технологічні новинки, що рятують життя

Політичний оглядач

ВАКС стягнув активи начальника Кременчуцького ТЦК - квартира та автівки на майже 3 млн грн

Уродженець Донбасу воював проти ЗСУ на Харківщині - справу держзрадника передано до суду

Загроза вторгнення з Білорусі - на Чернігівщині посилюють оборону кордону

Економіка та фінанси: останні новини

Шахраї використовують бренд Rozetka для виманювання грошей

Верховна Рада підвищила зарплати поліцейським

Київстар, Vodafone і lifecell підняли тарифи - нардеп назвав справжню причину здорожчання

Верховна Рада внесла зміни до держбюджету - хто отримав гроші

Тепер усі закордонні SWIFT-платежі в monobank без комісії

Кореспондент проєкту "Гроші"

Цифри вражають - рейтинг зарплат керівництва уряду у травні 2026

Суд стягнув з Укрпошти 18 тисяч гривень за втрачену міжнародну посилку до Великої Британії

Взяв кредит в ОТП банку, щоб скупитися в Епіцентрі і забув розрахуватися - суд примусив виплатити вдвічі більше, ніж сам борг

Новини шоу-бізнеса

Олена Тополя витратила вдесятеро більше, ніж отримала через єВідновлення - Дають гроші, якщо пошкодження критичні

Співачка розповіла, що саме відшкодувала держава після того, як російська ракета рознесла їхнє із екс-чоловіком житло

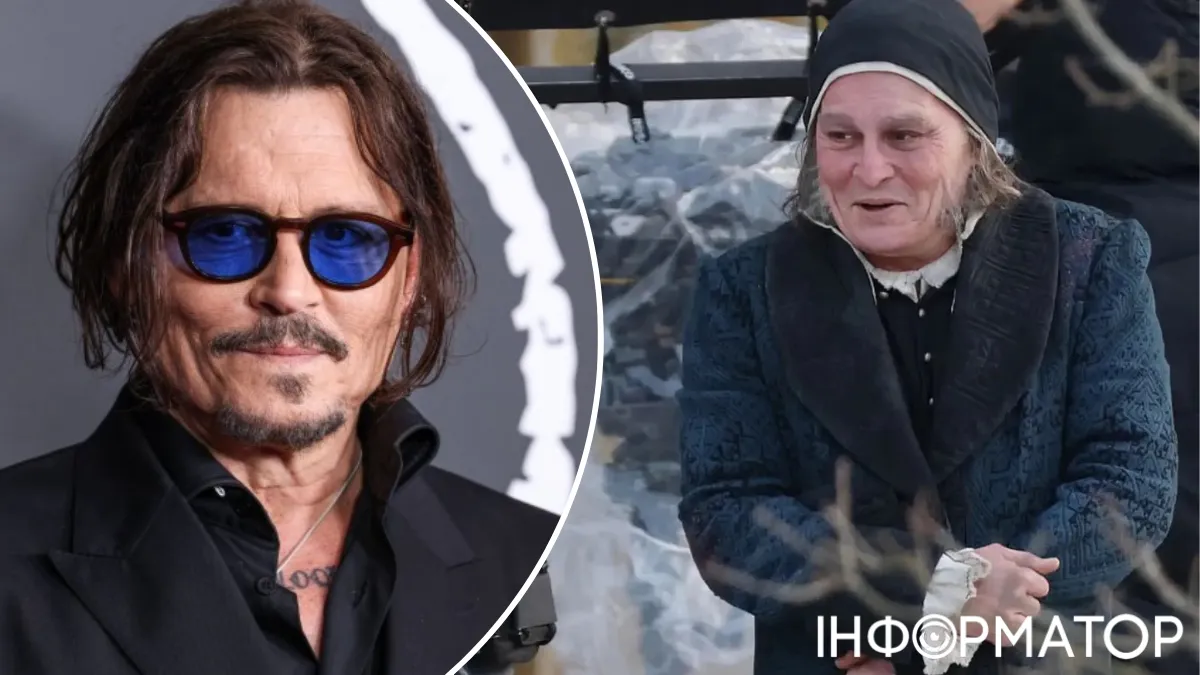

Джонні Депп більше не Джек Горобець - вкритий зморшками актор стривожив шанувальників кіно

На 63-му році актор з'явився на знімальному майданчику Day Drinker із сивиною, глибокими зморшками та блакитними лінзами - шанувальники не впізнали улюбленця

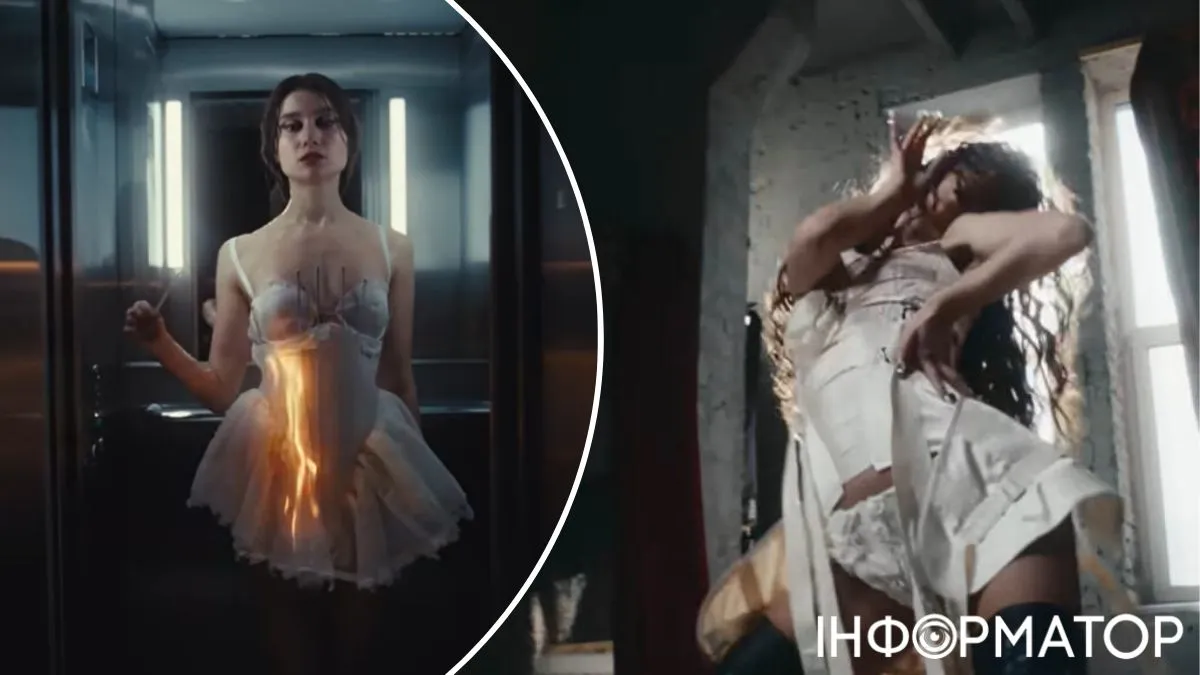

Джері Хейл отримала в обличчя залп із вогнегасника – на співачці запалала сукня

Під час зйомок нового кліпу співачки Алан Бадоєв вирішив не використовувати 3D-графіку і влаштував справжній підпал

Випарувалися слідом за Булгаковим - у Києві з Алеї зірок виколупали два прізвища

Зникли таблички співака Олексія Потапенка, відомого як Потап, та співачки Насті Каменської

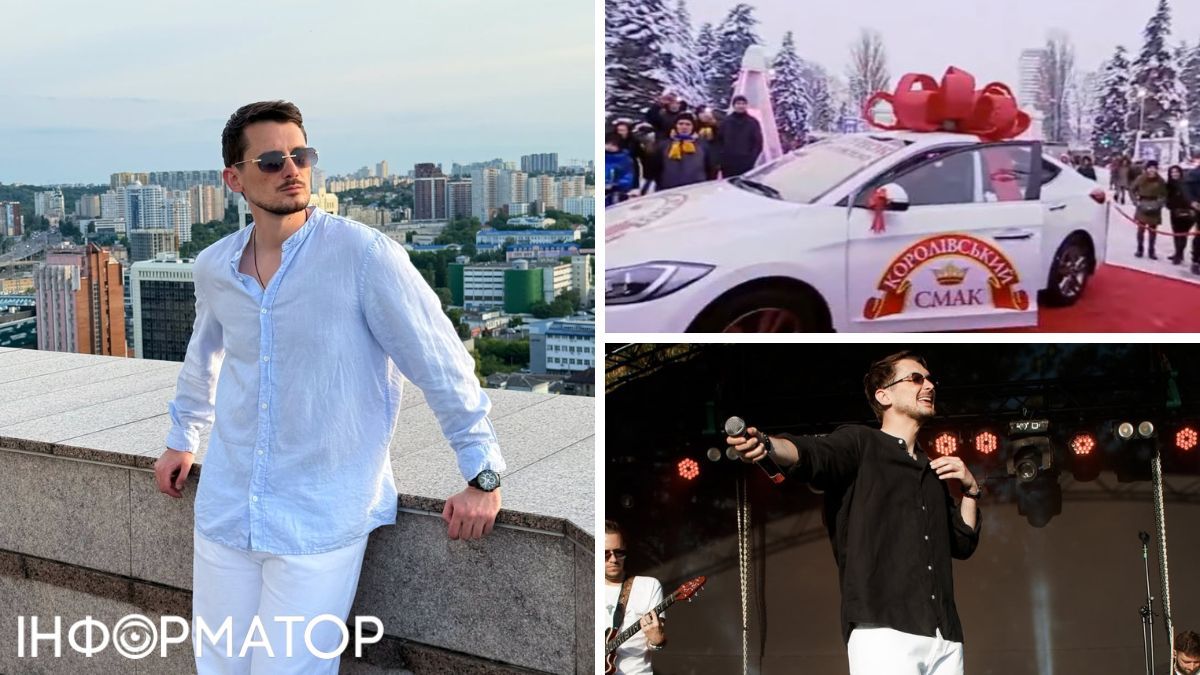

Переможцю караоке на Майдані заборонили позбуватися призу – Я звітував раз на тиждень

Український співак Діма Прокопов виграв авто з повним багажником майонезу від спонсораЕкономічний оглядач Інформатора

Інвестуємо в криптовалюту, золото і срібло, заповнюємо декларацію - поради юриста

Кабмін України збільшив податок на землю - адвокатка розповіла, що зміниться вже у червні

Кінець дешевим посилкам і електромобілям та проблеми брокерам - адвокатка розповіла про новий Митний кодекс України

Свириденко, Соболев, Гетманцев - розкрито лобістів бізнесу, з якими зустрічаються топпосадовці

1,3 млн грн незрозумілих доходів нардепа Железняка не вразили НАЗК - перевіряти його декларацію і спосіб життя не планують

Про життя

Хот-дог чи гамбургер, сосиска чи котлета - що краще для серця

Ось така смакота малятка, любі хлопчики й дівчатка – чим годували діда Панаса

На вигляд натуральна дурість – 10 несподіваних ознак високого інтелекту

Настав час відмовитися від чистого харчування - є дуже вагомий привід

Антон Вельбой не їсть цю улюблену дідову страву, бо треба пити горілку

Кореспондент проєкту "Про життя"

Українські БПЛА зірвали логістику окупантів у Криму: окупаційна влада вводить заборону на нічні рейси потягів

Telegram повернувся на Apple Watch: месенджер знову доступний після кількох років перерви

Німеччина виділить 300 млн євро на боєприпаси для України в межах чеської ініціативи – Пісторіус

Новини Дніпра