Війна в Україні

СУМАРНІ ОРІЄНТОВНІ ВТРАТИ ПРОТИВНИКА НА 1566 ДЕНЬ.

Володимир Зеленський – у листі до Путіна:

"Ми перенесли війну на вашу територію, і ви б не впорались із цим без допомоги Північної Кореї. Ви перший правитель Росії, який змушений був звертатись по допомогу у Пхеньян. І сьогодні ви повністю залежите від Китаю – теж вперше в історії Росії."

МУАЯД - Твій яд

Зараз слухають і кайфують - прем'єра кліпу

У кліпі вперше разом із Муаядом з’являються музиканти, а особливої символіки образу артиста додає нагорода переможця шоу «Співають всі!», яку він уперше демонструє публічно саме в цій відеороботі.

ТОП-7 КРАЇН СВІТУ З НАЙБІЛЬШОЮ КІЛЬКІСТЮ БІЖЕНЦІВ З УКРАЇНИ

з офіційним статусом захисту, у тисячах людей, за даними Google

Курс валют на сьогодні

Що слухає Україна

10 найпопулярніших пісень за даними Apple Music

Ціни на пальне у мережевих АЗС України

ТОП-5 ПОЛІТИКІВ УКРАЇНИ З НАЙВИЩИМ РЕЙТИНГОМ

SOCIS - березень 2026

ТОП-7 найдорожчих компаній світу

за версією Brand Finance та Interbrand

Актуальний курс кріптовалют

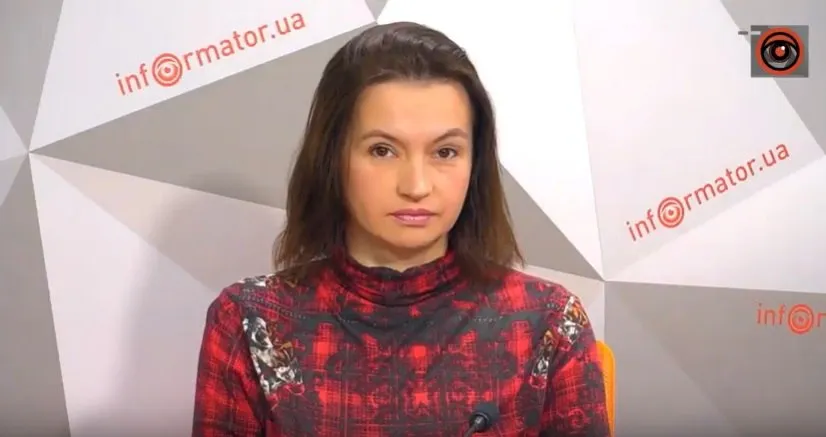

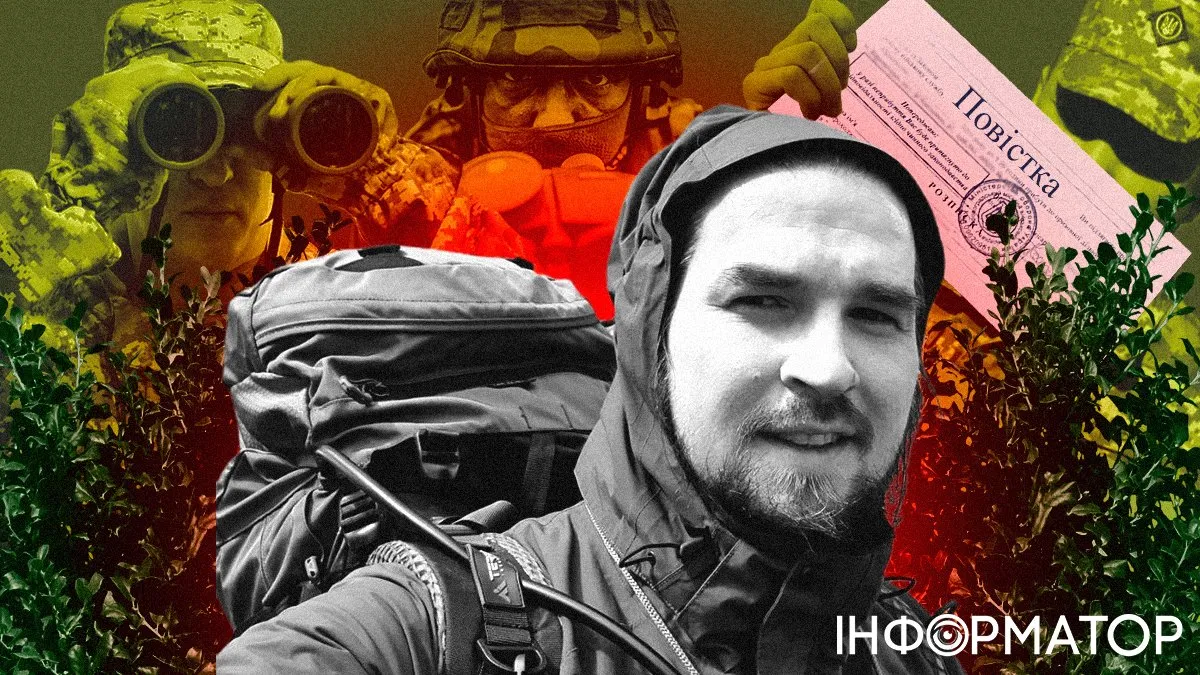

Як Ігор Рець вижив на стежці ухилянтів із Закарпаття в Румунію

Кореспондент Інформатора забрався на високогір'я Карпат і прожив тиждень у притулку для туристів, щоби взяти інтерв'ю у ухилянтів; на шляху він зустрів прикордонників, військкомів із Хуста, а також численні порушення закону

ТОП-10 найпотужніших економік світу

За даними Світового банку

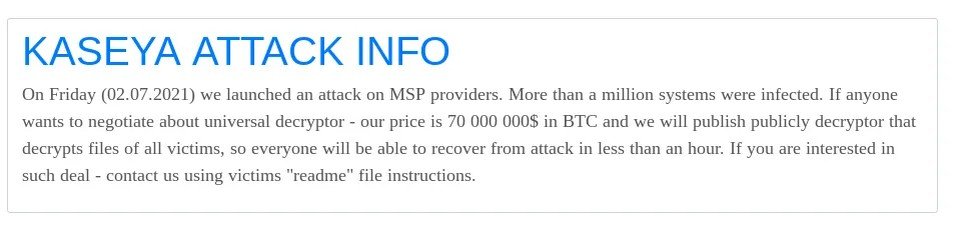

Хакери REvil, пов'язані з Росією, зламали 1 мільйон пристроїв і вимагають $ 70 мільйонів за їх розблокування

Злом вдалося провести через розробника програмного забезпечення Kaseya

Напередодні компанія Huntress Labs, яка займається кібербезпекою, виявила велику хакерську атаку.Тоді стверджувалося, що хакери змогли заразити лише одну тисячу пристроїв, проте самі хакери заявляють інакше.

Про це повідомляє Інформатор з посиланням на The Verge .

Раніше Huntress Labs заявила, що метою хакерів були як мінімум вісім компаній, які надають послуги у сфері IT малому і середньому бізнесу. Хакери сподівалися отримати доступ до мереж клієнтів цих фірм. У новій вимозі викупу зловмисники стверджують, що зламали більше 1 мільйона комп'ютерів, і вимагають 70 мільйонів доларів для розшифровки вразливих пристроїв.

Програмне забезпечення Kaseya використовується постачальниками керованих послуг для віддаленого виконання ІТ-завдань, але 2 липня пов'язана з Росією група вимагачів REvil використовувала програму для поширення вірусу-шифрувальника. Після атаки компанія Kaseya порадила клієнтам перестати використовувати свою програму Virtual System Administrator, через яку і відбулося зараження.

News Flash: cybercriminals are a$$holes.

— Chris Krebs (@C_C_Krebs) July 2, 2021

Keep all the Incident Response teams in mind this holiday weekend as they're in the thick of it...again.

If you use Kaseya VSA, shut it down *now* until told to reactivate and initiate IR. Here's the binary: https://t.co/NIuGJZW84p https://t.co/GSXPlOPjFt

Уразливість нульового дня в додатку Virtual System Administrator виявили дослідники безпеки з Dutch Institute for Vulnerability Disclosure (DIVD). Вони надали інформацію компанії, і та, в свою чергу, випустила оновлення, яке усуває цю уразливість. Однак хакери випередили компанію і використали її для розповсюдження вірусу до того, як компанія її виправила.

«Після цієї кризи постане питання про те, хто винен. З нашого боку, ми хотіли б зазначити, що Kaseya була дуже чуйною. Як тільки Kaseya дізналася про уразливість, ми були в постійному контакті і співпраці з ними. Компанія задавала питання, якщо якісь пункти у звіті про уразливість їм були не ясні. Крім того, нам надали ранні білди виправлень, щоб перевірити їх ефективність. Протягом всього процесу Kaseya показала, що вони готові докласти максимум зусиль та ініціатив в цій справі як для виправлення цієї проблеми, так і для безпеки своїх клієнтів. Вони продемонстрували щире прагнення чинити правильно. На жаль, у фінальному спринті REvil переміг нас, тому як вони змогли використати уразливості ще до того, як клієнти встигли встановити оновлення», - розповів представник DIVD Віктор Геверс в блозі.

Підписуйтесь на наш Telegram-канал,щоб не пропустити важливі новини. За новинами в режимі онлайн прямо в месенджері стежте на нашому Telegram-каналі Інформатор Live.Підписати на канал у Viber можна тут .

Останні новини

Продукти проти спалаху на Сонці - що їсти під час магнітної бурі

У Києві стартують сезонні ярмарки - повний перелік локацій

Квартири Артемія Лебедєва у Києві виставили на аукціон після конфіскації

Deadliner Q1 увійшов до трійки найрезультативніших засобів ураження ЗСУ - оптоволоконний FPV у звіті армії за травень

СБУ затримала двох колаборантів з Херсона та Запоріжжя - передавали дітей до спецустанов РФ та охороняли катівню

Росія вдарила по 4 об'єктах ДТЕК на Дніпропетровщині - є знеструмлення

Флеш пожартував, що на збитих Шахедах сімки оператора SanDisk - на що він натякає

Сили оборони уразили дві нафтобази в Криму і пункт управління ФСБ на Бєлгородщині РФ

Мільярд тонн сонячної плазми летить до Землі і сила магнітної бурі вже підскочила до семи балів

У Харкові двоє рецидивістів повернуться за ґрати - полювали на людей, били та грабували комунальників

Зеленський попередив Путіна - Україна скоро завдаватиме ударів балістичними ракетами по Росії

Податкова служба похвалилась цифровізацією - нардеп Федієнко вказав на небезпеку для бізнесу

Популярне

Мільярд тонн сонячної плазми летить до Землі і сила магнітної бурі вже підскочила до семи балів

Сонце вибухнуло: хмара розпеченої плазми мчить до Землі зі швидкістю 1400 км/с, а вчені вже оголосили попередження про сильну магнітну бурю рівня G3У Харкові двоє рецидивістів повернуться за ґрати - полювали на людей, били та грабували комунальників

Харківські прокурори довели вину двох неодноразово судимих чоловіків - за групове пограбування перехожого та викрадення майна комунальних підприємств

Податкова служба похвалилась цифровізацією - нардеп Федієнко вказав на небезпеку для бізнесу

ДПС розіслала понад 40 тисяч попереджень підприємцям через Електронний кабінет - депутат Олександр Федієнко оцінив ідею, але попередив про приховані ризики

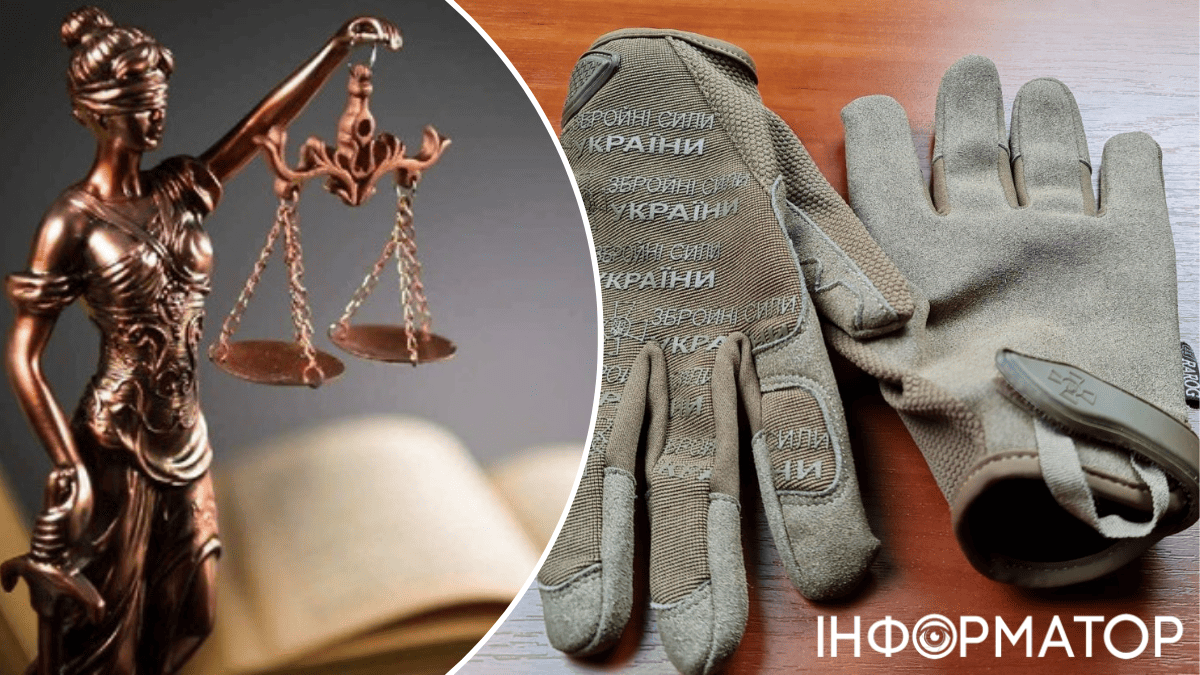

Непридатні рукавиці для ЗСУ на понад 230 млн грн - справу про недбалість у Міноборони передали до суду

Колишній в.о. директора департаменту держзакупівель МО постане перед судом через 300 тисяч бракованих тактичних рукавиць для арміїУряд ухвалив важливі рішення щодо житла для ВПО

Компенсації за проживання переселенців подовжено з 60 до 90 днів, спрощено підтвердження пошкоджень та відкрито нові дані в кабінеті єВідновленняЖурналіст Інформатора

Гроші в хату. 30 тисяч нових клієнтів-ВПО почали тиснути на ринок нерухомості

Colin's під загрозою виходу з України - слідом за Reebok, Koton та SuperStep

SkyUp почала скорочувати рейси та звільняти персонал - українські авіакомпанії повідомляють про системну кризу

Добрі новини

Уряд ухвалив важливі рішення щодо житла для ВПО

Компенсації за проживання переселенців подовжено з 60 до 90 днів, спрощено підтвердження пошкоджень та відкрито нові дані в кабінеті єВідновленняВсе через ОПЕК - експерти радують водіїв прогнозом цін на АЗС

Рішення картелю збільшити видобуток та деескалація навколо Ірану відкривають шлях до здешевшання бензину та дизелю на 4-5 грн/лПроєкт "Досвід має значення" для людей 50+ - реєструйтеся, щоб отримати роботу

Держслужба зайнятості відкрила реєстрацію у проєкті для фахівців старшого віку - безкоштовні тренінги, стажування та підбір вакансій через штучний інтелектВирок без ґрат - які покарання в Україні не передбачають ізоляції від суспільства

Міністерство юстиції нагадало про види санкцій без позбавлення волі: від штрафу до пробаційного нагляду та виправних робіт

Трудові книжки після 10 червня 2026 року - що відбудеться зі стажем тих, хто не встиг подати документи, пояснює ПФУ

Подати паперову трудову книжку на переведення в цифровий формат можна й після 10 червня 2026 року - накопичений страховий облік збережеться повністюВійськовий оглядач

Росія вдарила по 4 об'єктах ДТЕК на Дніпропетровщині - є знеструмлення

Сили оборони уразили дві нафтобази в Криму і пункт управління ФСБ на Бєлгородщині РФ

Ворог б'є ФАБами по Сергіївці - військові пояснили тактику окупантів на Покровському напрямку

Новини столиці

У Києві стартують сезонні ярмарки - повний перелік локацій

Квартири Артемія Лебедєва у Києві виставили на аукціон після конфіскації

Кинули копійку на щастя - у Десенці біля Києва втопили радянське авто

Вибух у Новій пошті на Оболоні стався через боєприпас у посилці - відправника арештували

Кличко розпорядився вшанувати загиблого двірника дядю Сашу - відповідь на петицію

Політичний оглядач

СБУ затримала двох колаборантів з Херсона та Запоріжжя - передавали дітей до спецустанов РФ та охороняли катівню

У Харкові двоє рецидивістів повернуться за ґрати - полювали на людей, били та грабували комунальників

Непридатні рукавиці для ЗСУ на понад 230 млн грн - справу про недбалість у Міноборони передали до суду

Економіка та фінанси: останні новини

Податкова служба похвалилась цифровізацією - нардеп Федієнко вказав на небезпеку для бізнесу

"Масові керівники" бізнесу та мільярдна виручка: аналіз YouControl

Уряд ухвалив важливі рішення щодо житла для ВПО

Фінмоніторинг заблокував рахунок - ПриватБанк пояснив, що буде з грошима та кредитами

В світі дешевшає вершкове масло - огляд цін в супермаркетах України

Кореспондент проєкту "Гроші"

СБУ затримала двох колаборантів з Херсона та Запоріжжя - передавали дітей до спецустанов РФ та охороняли катівню

Росія вдарила по 4 об'єктах ДТЕК на Дніпропетровщині - є знеструмлення

Сили оборони уразили дві нафтобази в Криму і пункт управління ФСБ на Бєлгородщині РФ

Новини шоу-бізнеса

Все почалося з Донецьку - Холостяк В'ячеслав Кравцов пояснив свій поклик до Росії

Кравцов грав за московський баскетбольний клуб ЦСКА, що потім визнав помилкою

Анну Кошмал жорстко принизив відомий актор: Я коли бачу цю людину, мене аж дьоргає

Акторка пережила дуже негативний досвід кастингу, з яким більше ніде не стикалася

Степан Бандера зіпсував особисте життя Васі Харізмі, і це не жарт

Комік призначив побачення дівчині, але воно зірвалося з найнесподіванішої причини

На популярному українському молодіжному серіалі актор поставив хрест - Продовження не чекайте

До розчарування кінофанів: актор Ярослав Шахторін розкрив долю серіалу Новенька

У світі утворилася діра: смерть зірки серіалу Баффі розбила серця фанатам вампірської саги

Британський актор Ентоні Хед пішов із життя у 72 роки через ускладнення пневмоніїЕкономічний оглядач Інформатора

Свириденко, Соболев, Гетманцев - розкрито лобістів бізнесу, з якими зустрічаються топпосадовці

1,3 млн грн незрозумілих доходів нардепа Железняка не вразили НАЗК - перевіряти його декларацію і спосіб життя не планують

Частину будинку Олени Блаватської у Дніпрі повернули громаді - суд визнав приватизацію незаконною

В Укрзалізниці дали поради пасажирам, які не можуть купити квиток на потрібний потяг

Митник на Львівщині "не помітив" контрабанду техніки Apple, Xiaomi та інших брендів на 66 млн грн - суд обрав суворе покарання

Про життя

Продукти проти спалаху на Сонці - що їсти під час магнітної бурі

Грецький йогурт проти яєць - що краще для схуднення

Помилка любителів яловичого фаршу – завжди додавайте до нього дрібку білого порошку

Аліну Гросу більше не нудить, але на кухню їй ще не можна

Де ж ти раніше був — кухар придумав соус із кавової гущі, доступний кожному

Кореспондент проєкту "Про життя"

Трамп відреагував на удари Ірану по Ізраїлю – закликає повернутися до переговорів

Румунська депутатка Шошоаке нахвалювала РФ та Путіна в Петербурзі — МЗС відповіло жорсткою заявою

Іран випустив ракети по Ізраїлю - у Тель-Авіві назвали це поверненням до бойових дій

Новини Дніпра