Маска обвинили в шпионаже в пользу России: появились доказательства

Работники DOGE, де-факто подчиняющиеся советнику Белого дома и миллиардеру, технокоролю Илону Маску, похоже, имели целью получить доступ к внутренним системам NLRB.

В начале марта команда советников по новой инициативе президента Трампа "Департамент правительственной эффективности" (Department of Government Efficiency, DOGE) прибыла в штаб-квартиру Национального совета по трудовым отношениям (NLRB), расположенную в юго-восточной части Вашингтона, округ Колумбия. Это небольшое независимое федеральное агентство расследует жалобы на недобросовестные трудовые практики и принимает соответствующие решения. Оно сохраняет большие объемы потенциально чувствительной информации — от конфиденциальных данных работников, стремящихся создать профсоюзы, до коммерческой тайны предприятий. Работники DOGE, де-факто подчиняющиеся советнику Белого дома и миллиардеру, технокоролю Илону Маску, похоже, имели целью получить доступ к внутренним системам NLRB. По их словам, миссия их подразделения состоит в проверке данных государственных учреждений на соответствие новой политике администрации и оптимизации расходов.

Однако, согласно официальному разоблачительному отчету, который поступил в Конгресс и другие надзорные органы и был получен NPR, интервью со свидетелем и внутренняя переписка свидетельствуют: технические работники агентства были шокированы тем, что происходило после предоставления специалистам DOGE. могла быть информация о профсоюзах, незавершенных судебных делах и коммерческих секретах — данные, которые, по мнению четырех опрошенных NPR специалистов по трудовому праву, никогда не должны покидать пределы NLRB и не имеют отношения к эффективности или сокращению расходов.

"Как свидетельствуют истоки и внутренняя документация, сотрудники DOGE просили не регистрировать их действия в системе, а впоследствии пытались заместить следы: выключали инструменты мониторинга, вручную удаляли журналы доступа. Такое поведение несколько экспертов по кибербезопасности сравнили с действиями хакеров - преступников или государственных агентов. конфиденциальные данные NLRB могут попасть наружу. Ситуация накалилась после фиксации подозрительных попыток входа в систему с IP-адреса в России", - говорится в статье.

Как отмечено в разоблачительном отчете, ИТ-отдел начал официальное расследование — оно классифицируется как серьезное, продолжающееся нарушение безопасности или потенциально незаконный вывод персональных данных. Свидетель, Даниэль Берулис, убежден: инцидент требует дальнейшего расследования со стороны специализированных структур типа Агентства по кибербезопасности и защите инфраструктуры или ФБР.

Специалисты по трудовому праву предупреждают: утечка информации может быть использована в корыстных целях, в частности компаниями, которые имеют открытые дела в NLRB.

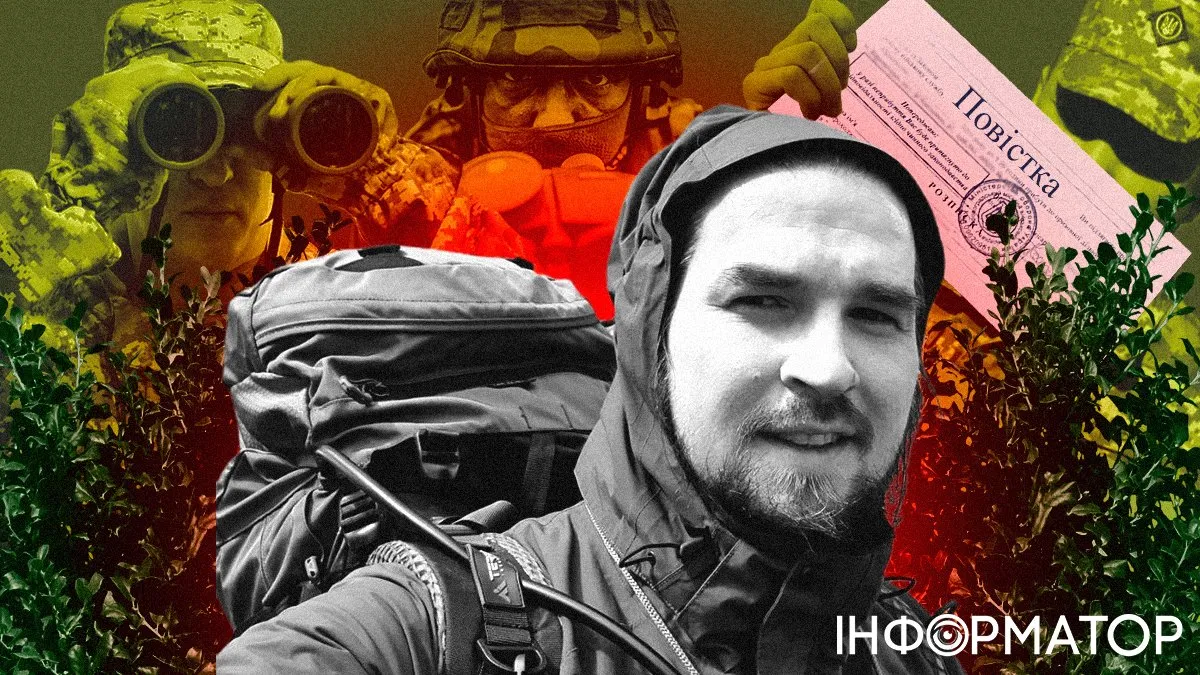

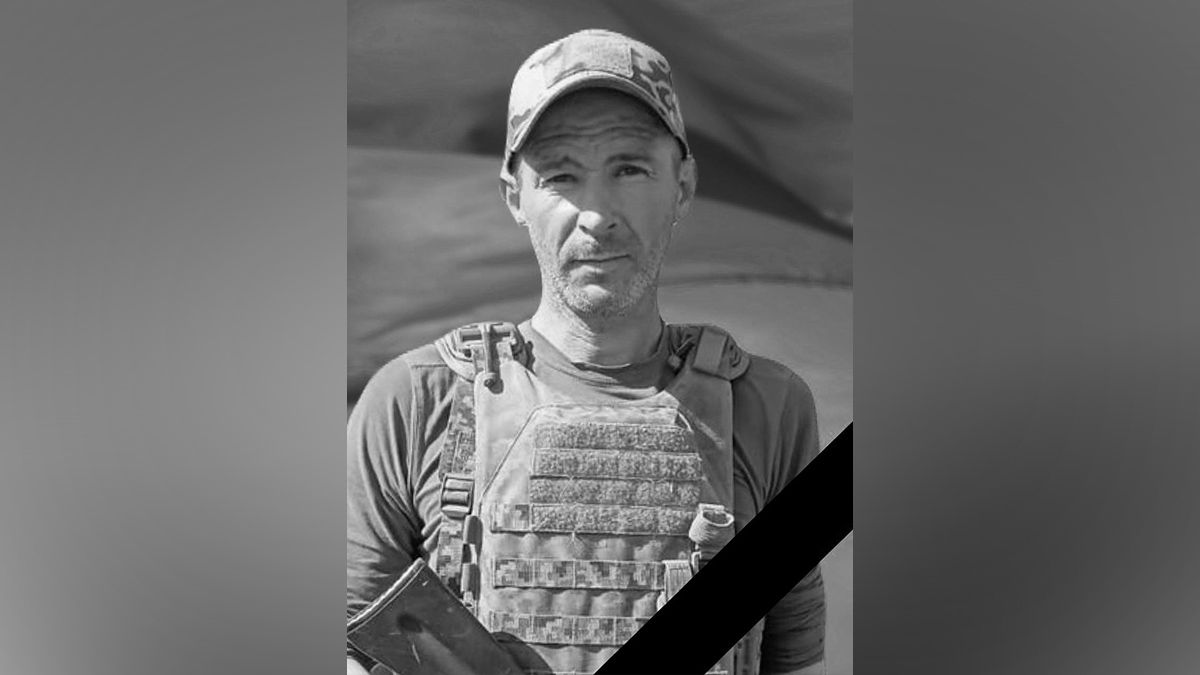

Берулис, работник ИТ-отдела агентства, изложил свои опасения в отчете, переданном Конгрессу и Офису специального советника США. аэрофотографией, где он выгуливает собаку – вероятно, снятой дроном.

Свидетельства Берулиса подтверждаются внутренними документами и прошли экспертную проверку одиннадцатью техническими специалистами из правительственных учреждений и частного сектора. обращаются с конфиденциальными данными.

"Я не могу утверждать, какую цель они преследовали или что именно делают с этими данными, – сказал Берулис в интервью NPR. – Но те фрагменты, которые я могу подтвердить, – это действительно тревожная картина".

История Берулиса проливает больше света на деятельность DOGE в федеральных системах и появилась на фоне судебных слушаний в более чем десятке дел по всей стране, которые показали, как DOGE быстро получила доступ к частным финансовым и персональным данным сотен миллионов американцев.

Между тем в самой NLRB официальный представитель агентства Тим Биарис отрицал, что DOGE получала любой доступ к системам. По его словам, после обращения Берулиса было проведено внутреннее расследование, «не выявившее никакого нарушения безопасности».

Несмотря на официальное опровержение, в отчете обличителя, предоставленном Конгрессу и надзорным органам, есть цифровые доказательства и записи разговоров с коллегами, свидетельствующими об обратном. И расследование NPR подтверждает: обеспокоенность по DOGE разделяют в других агентствах и на Капитолийском холме. Некоторые источники даже сообщили, что лично видели другие свидетельства об утечке данных.

После публикации материала спикер Белого дома Анна Келли заявила: "Факт подписания президентом Трампом указа о найме DOGE и обмен данными был известен давно. Их высококвалифицированная команда действует открыто и прозрачно, сосредотачиваясь на борьбе с расточительством, мошенничеством и злоупотреблениями в органах исполнительной власти, в частности".

"Когда я только начинал, это было как исполнение мечты, — рассказывает он. — Это был отличный случай создать что-то полезное и сделать доброе дело". Но после инаугурации, по его словам, в агентстве начала властвовать "атмосфера страха".

Прибытие DOGE

В первую неделю марта, по словам Берулиса, инженеры, связанные с DOGE, прибыли в штаб-квартиру NLRB. До этого они уже спрашивали, какое программное обеспечение, оборудование, языки программирования и приложения использует агентство. DOGE узнало, что NLRB работает с коммерческой облачной инфраструктурой, обычно используемой бизнесами, — она соединяется с государственными облачными системами других агентств и дает возможность удаленного доступа.

Берулис рассказывает, что он и несколько коллег видели, как в гараж заехал черный внедорожник в сопровождении полиции, после чего охрана здания уронила работников DOGE. Они контактировали только с ограниченным кругом сотрудников и не представились большинству работников ИТ-отдела.

По словам Берулиса, коллеги рассказали ему, что представители DOGE требовали максимального уровня доступа — так называемые аккаунты tenant owner level, предоставляющие неограниченные права на чтение, копирование и изменение данных в системах независимого агентства.

Когда один из ИТ-специалистов предложил создать эти аккаунты способом, позволяющим отслеживать их активность — согласно правилам безопасности NLRB, — им просто сказали: "Не лезьте в дела DOGE", говорится в разоблачении.

Для кибербезопасностей отказ от логирования действий – это смертельный грех и полное нарушение лучших практик, рекомендованных Национальным институтом стандартов и технологий, Агентством кибербезопасности и защиты инфраструктуры (CISA), ФБР и Агентством нацбезопасности.

"Это был огромный красный флажок", - говорит Берулис. - "Такое просто не делается. Это противоречит каждому базовому принципу безопасности и лучшей практики".

Такие цифровые следы нужны не только для отчетности или исправления ошибок, но и для расследования потенциальных изломов — в частности, чтобы отследить маршрут злоумышленника и понять, какая уязвимость была использована для вторжения. А еще определить, какие именно данные могли быть похищены. Элементарные логи, возможно, и не дадут полную картину, но с чего-то нужно начинать. Эксперты по кибербезопасности единодушны: ни один добросовестный пользователь не будет выключать логирование или другие инструменты защиты.

"Ничего из этого не нормально", — заявил Джейк Браун, исполнительный директор Инициативы по киберполитике при Университете Чикаго и бывший и.о. главного заместителя директора по киберполитике Белого дома. - "Именно для таких случаев правительство и покупает системы мониторинга внутренних угроз - чтобы мы могли вовремя узнать о подобных инцидентах и предотвратить утечку конфиденциальных данных".

Но, по словам Берулиса, бюджет NLRB уже многие годы не предусматривает средств на такие инструменты.

Открыли ли "черный ход" в государственные системы?

Через несколько дней по прибытии DOGE, просматривая интернет в выходные, Берулис увидел еще несколько тревожное.

Инженер DOGE и выпускник MIT Джордан Вик публиковал на своем открытом аккаунте GitHub информацию о кодерских проектах, над которыми работал. GitHub – это платформа, где разработчики могут создавать, хранить и совместно работать над кодом.

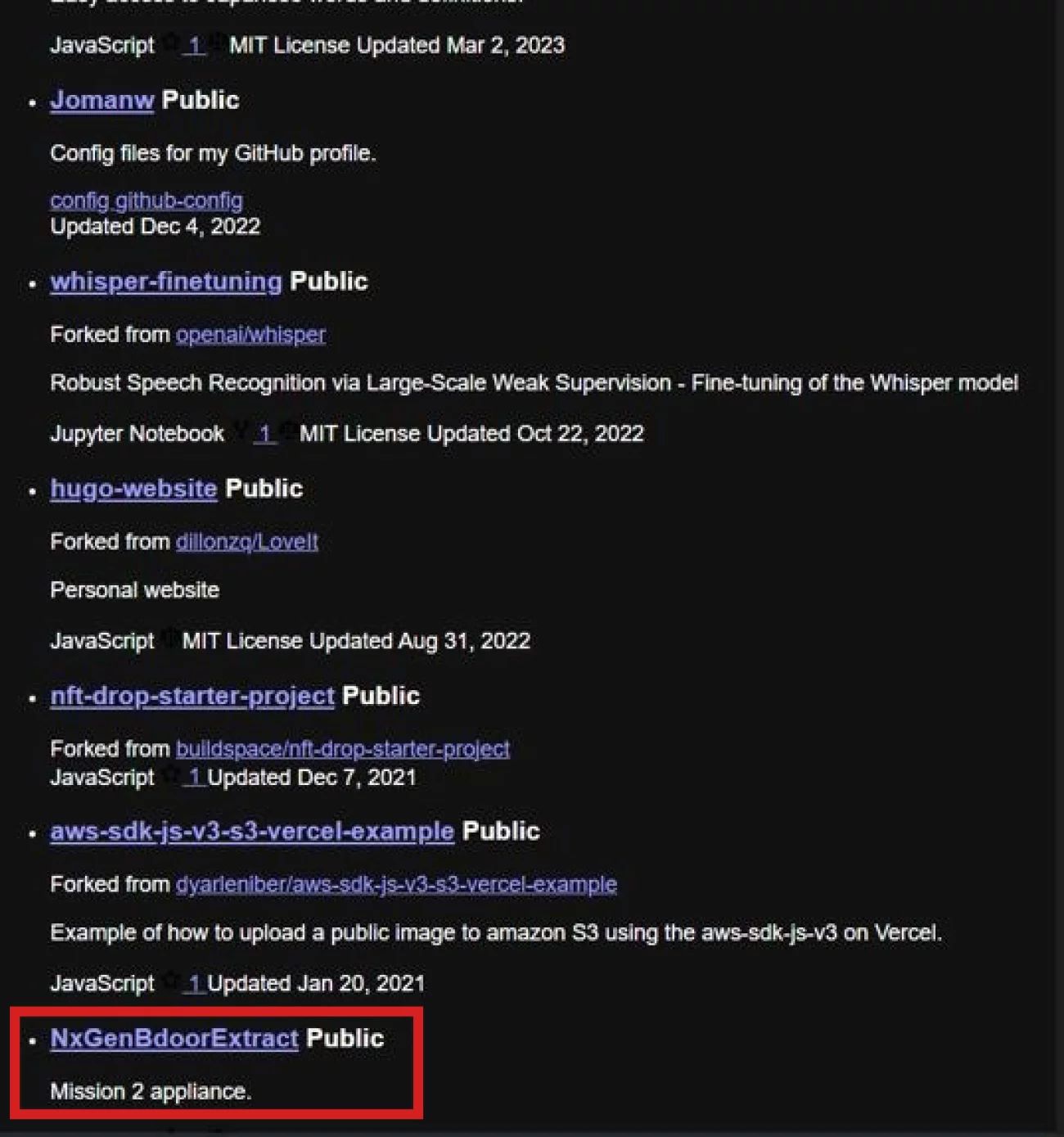

После того, как журналист Роджер Солленбергер начал публиковать в X (Twitter) скриншоты по этому аккаунту, Берулис обратил внимание на одно название: проект с названием "NxGenBdoorExtract".

Возраст успел сделать репозиторий частным, и Берулис не успел исследовать его глубже. Но само название, по мнению экспертов и самого Берулиса, было слишком красноречивым.

"Когда я увидел этот инструмент, я просто запаниковал — нет лучшего слова, — рассказывает он. — У меня как будто был нервный срыв. Я сказал: "Стой, стой, стой". Он немедленно сообщил об этом всю свою команду.

Хотя NPR не удалось восстановить код, название "NxGenBdoorExtract", по словам нескольких кибербезопасностей, намекает на возможную разработку бекдора ("backdoor", или "черного хода") для получения данных из внутренней системы управления делами NLRB под названием NxGen.

Сам Джордан Вик не ответил на запросы NPR о комментарии.

"Назвать это именно так – действительно странно", – сказал один из инженеров, разрабатывавших систему NxGen, и попросил не раскрывать его имя, чтобы не поставить под угрозу возможность работать с правительством в будущем. "Или это дерзко, если ты не боишься последствий".

"Идея убрать логирование и получить доступ уровня tenant owner - это то, что меня больше всего настораживает", - добавил он.

NxGen — это внутренняя система, созданная специально для NLRB непосредственно ее техническими специалистами, по словам нескольких инженеров, участвовавших в разработке и общавшихся с NPR на условиях анонимности, чтобы избежать преследований или негативных последствий для дальнейшей работы с государственными учреждениями.

Инженеры объяснили, что хотя многие записи NLRB в конечном итоге становятся публичными, система управления делами NxGen содержит конфиденциальные данные о корпоративных конкурентах, персональную информацию о членах профсоюзов или работниках, голосующих за вступление в профсоюз, а также показания по еще не завершенным делам. Доступ к таким данным регулируется рядом федеральных законов, в частности Закона о конфиденциальности (Privacy Act).

Инженеры также обеспокоились тем, что сотрудники DOGE настаивали, чтобы их деятельность не фиксировалась в системе, что позволяло им свободно исследовать системы NLRB и искать уязвимости без риска быть обнаруженными.

"Если бы не знал предыстории, любой уважающий себя руководитель по кибербезопасности посмотрел бы на такую активность в сети и подумал, что это атака со стороны Китая или России", - отметил Джейк Браун, бывший киберспециалист Белого дома.

Постепенный сбор мозаики

Приблизительно через неделю после прибытия инженеры DOGE покинули NLRB и удалили свои учетные записи — об этом говорится в официальном разоблачении Берулиса в Конгресс.

В офисе Берулис был ограничен доступ к тому, чем команда DOGE занималась в реальном времени.

Отчасти это объясняется тем, говорит он, что NLRB не имеет современных систем для выявления внутренних угроз или потенциально злонамеренной активности со стороны собственных работников. «Как агентство мы еще не эволюционировали настолько, чтобы учитывать подобные риски», — пояснил он. "Мы смотрели [на угрозы] извне".

Однако он надеялся, что DOGE таки оставит после себя следы — "фрагменты пазла", которые он сможет собрать вместе, чтобы составить целостную картину событий. Именно эти детали он и включил в свой официальный отчет.

Сначала была создана по крайней мере одна учетная запись DOGE, которую впоследствии удалили, для работы в облачных системах NLRB, размещенных на серверах Microsoft: "DogeSA_2d5c3e0446f9@nlrb.microsoft.com".

Затем инженеры DOGE установили так называемый "контейнер" – это своеобразный непрозрачный виртуальный компьютер, который может запускать программы на машине, не раскрывая свою деятельность для остальной сети. Сам по себе этот шаг не был бы подозрителен, но контейнер позволял работать в режиме невидимости и не оставлял никаких следов после удаления.

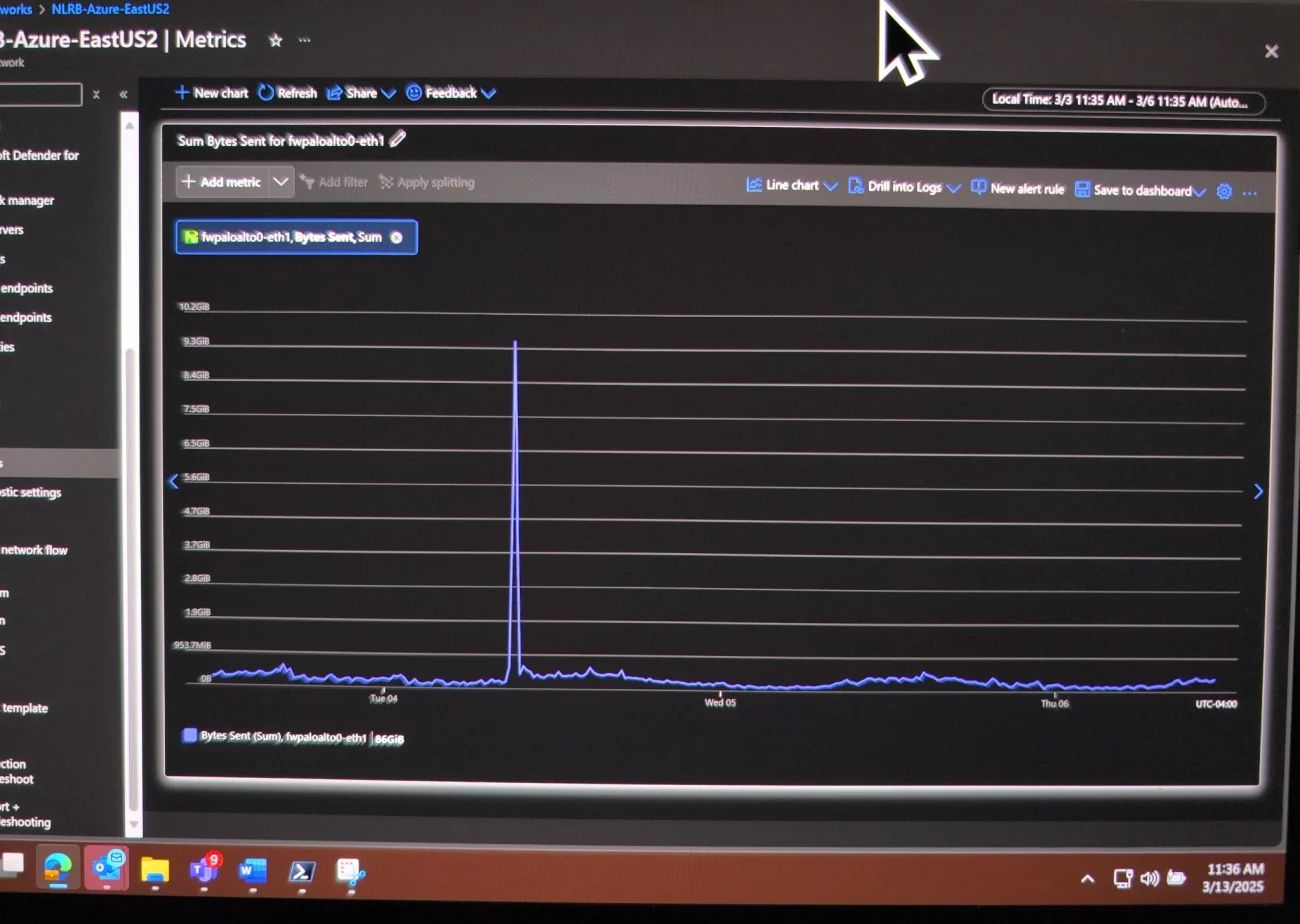

Далее, согласно официальному сообщению Берулиса, он начал фиксировать, как конфиденциальные данные начали покидать те места, где они должны храниться. Сначала он увидел, как большой фрагмент информации исходит из "ядра" системы управления делами NxGen, размещаемой внутри инфраструктуры NLRB. Затем он зафиксировал резкий скачок исходящего трафика, который покидал сеть в целом.

По его словам, из того, что ему удалось зафиксировать, данные, которые покидали систему - почти все в виде текстовых файлов - в сумме составляли около 10 гигабайт. Это примерно столько, сколько занимает целый стоп энциклопедий в печатном виде. Это существенный объем по сравнению с общими данными в системе NLRB, хотя в общей сложности агентство хранит более 10 терабайтов исторической информации.

Неизвестно, какие именно файлы были скопированы или удалены, или были ли они объединены и сжаты — что могло бы означать, что объем похищенных данных еще больше. Также возможно, что DOGE запускала целевые запросы, ища конкретные файлы в системе NLRB, и скачала только то, что требовалось, согласно представленному разоблачению.

В любом случае, объясняет Берулис, такой всплеск трафика чрезвычайно нетипичен, ведь данные почти никогда не покидают базы данных NLRB напрямую. В своем отчете он добавил скриншот, который отслеживает входящие и исходящие данные в системе, и только один всплеск показывает существенный выход трафика. Он также подтвердил, что на прошлой неделе ни один из работников NLRB не производил резервных копий или переноса данных для каких-либо проектов.

Даже когда внешним сторонам – например, юристам или надзорным органам вроде генерального инспектора – предоставляют гостевой доступ к системе, это только для просмотра конкретных файлов, связанных с их делом или расследованием, объяснили эксперты по трудовому праву, работавшие в NLRB или сотрудничавшие с ним, в комментарии для.

"Ни одна конфиденциальная или внутренняя информация не должна покидать пределы агентства", - сказал Ричард Гриффин, генеральный советник NLRB в 2013-2017 годах, в интервью NPR.

"Мы сейчас под атакой"

Для экспертов по кибербезопасности такой резкий всплеск исходящего трафика – это ключевой индикатор взлома, пояснил Берулис.

"Мы прямо сейчас под атакой", - вспомнил, как подумал тогда Берулис.

Когда он спросил своих коллег из IT-отдела, знают ли они, почему были выгружены данные или кто-то еще запускал контейнеры для выполнения кода в системе в последние недели, — согласно его заявлению, никто ничего об этом не знал, как и о других подозрительных действиях в сети. В самом деле, когда они начали исследовать этот всплеск трафика, выяснилось, что журналы, которые используются для мониторинга исходных данных из системы, исчезли. Некоторые действия в сети, в частности эксфильтрация данных, не имели никакой идентификации - только упоминание "удалённой учетной записи", отметил Берулис.

"Никто не знает, кто удалил журналы или как они могли исчезнуть", - сказал он.

IT-отдел провел совещание, чтобы обсудить потенциальные внутренние угрозы — в частности, инженеров DOGE, действия которых оставались почти полностью вне их контроля. "У нас не было никакого представления, что они делали", — пояснил он. Эти обсуждения были документированы в официальном заявлении обличителя.

Согласно документу, впоследствии было начато официальное расследование нарушения безопасности, а также подготовлен запрос о помощи в Агентство по кибербезопасности и безопасности инфраструктуры США (CISA). Однако эти действия были внезапно остановлены без объяснений, сказал Берулис. Это вызвало у него глубокую тревогу, ведь он считал, что без внешней помощи будет невозможно узнать правду о случившемся и какие новые уязвимости могли возникнуть в результате инцидента.

В течение нескольких дней после того, как Берулис и его коллеги подготовили запрос к CISA, он нашел у себя на дверях конверт с напечатанным письмом, приклеенный скотчем, в котором содержались угрозы, конфиденциальная личная информация и аэрофотосъемки, где он изображен во время прогулки с собакой, говорится в сопроводительном. Неизвестно, кто именно послал это письмо, но в нем было прямое упоминание о его решении сообщить об изломе. Правоохранительные органы ведут расследование.